5 errori comuni nella gestione delle password (e come correggerli in azienda)

Le password sono ancora oggi uno dei punti più deboli nella sicurezza di molte aziende.

Spesso basta una sola credenziale finita nelle mani sbagliate per aprire la porta a furti di dati, intrusioni nella rete o blocchi operativi.

Il problema non è solo “la password sbagliata”, ma l’insieme di abitudini poco sicure che si accumulano nel tempo: riutilizzo, condivisioni improvvisate, mancanza di regole chiare.

Vediamo i 5 errori più comuni che troviamo nelle aziende e, soprattutto, cosa fare per correggerli in modo semplice e realistico.

1. Password deboli o “indovinabili”

Ancora oggi si trovano password come:

- Nomi propri (del titolare, del figlio, dell’azienda)

- Date di nascita, anniversari, numeri di telefono

- Sequenze banali come “123456”, “qwerty”, “password”

- Varianti poco furbe tipo “Azienda2024!”

Il problema è evidente: queste sono le prime combinazioni che un attaccante proverà, sia a mano sia con strumenti automatici.

Come correggerlo

- Preferire passphrase lunghe invece di singole parole complicate

- Esempio: “solecaffelibroporta!” è molto più forte e più facile da ricordare di “S0l3!2024”

- Esempio: “solecaffelibroporta!” è molto più forte e più facile da ricordare di “S0l3!2024”

- Impostare una lunghezza minima adeguata per le password aziendali, soprattutto per gli account critici

- Evitare di basare le password su informazioni personali o aziendali facilmente intuibili

L’obiettivo è semplice: rendere la password poco prevedibile e costosa da indovinare.

2. Usare la stessa password ovunque

Questo è uno degli errori più pericolosi: una sola password usata per:

- Email aziendale

- Accesso al gestionale

- Piattaforme cloud

- Social network dell’azienda

Se uno solo di questi servizi viene compromesso, quella password diventa una “chiave passe-partout” per tutto il resto.

Come correggerlo

- Stabilire come regola che ogni account importante deve avere una password diversa

- Introdurre in azienda un password manager (strumento dedicato, non il foglio Excel condiviso) per memorizzare in modo sicuro e generare password robuste

- Educare il personale a non riutilizzare mai la stessa password tra strumenti personali e aziendali

In questo modo, anche se una credenziale viene compromessa, il danno resta confinato e non si trasforma immediatamente in un incidente a catena.

3. Non utilizzare l’autenticazione a più fattori (MFA)

Affidarsi solo alla password significa che, se quella password viene rubata, l’accesso è immediatamente nelle mani di chi l’ha ottenuta.

L’autenticazione a più fattori (MFA) aggiunge un secondo livello di protezione: oltre alla password, serve qualcosa che solo l’utente ha (ad esempio un codice temporaneo, un token, un’app di autenticazione).

Come correggerlo

- Attivare la MFA su tutti gli account critici:

- Email aziendale

- Accesso VPN e strumenti di lavoro da remoto

- Pannelli di amministrazione (gestionale, CRM, portali di fornitori critici)

- Preferire, dove possibile, app di autenticazione o token fisici rispetto ai soli SMS

- Inserire la MFA nelle procedure standard: nuovi utenti, nuovi servizi e accessi privilegiati devono averla attiva di default

Così, anche se la password viene rubata tramite phishing o data breach, all’attaccante mancherà comunque il secondo fattore.

4. Condividere password “al volo” tra colleghi

Capita più spesso di quanto si pensi:

- Password di un account condiviso inviata in chat o per email

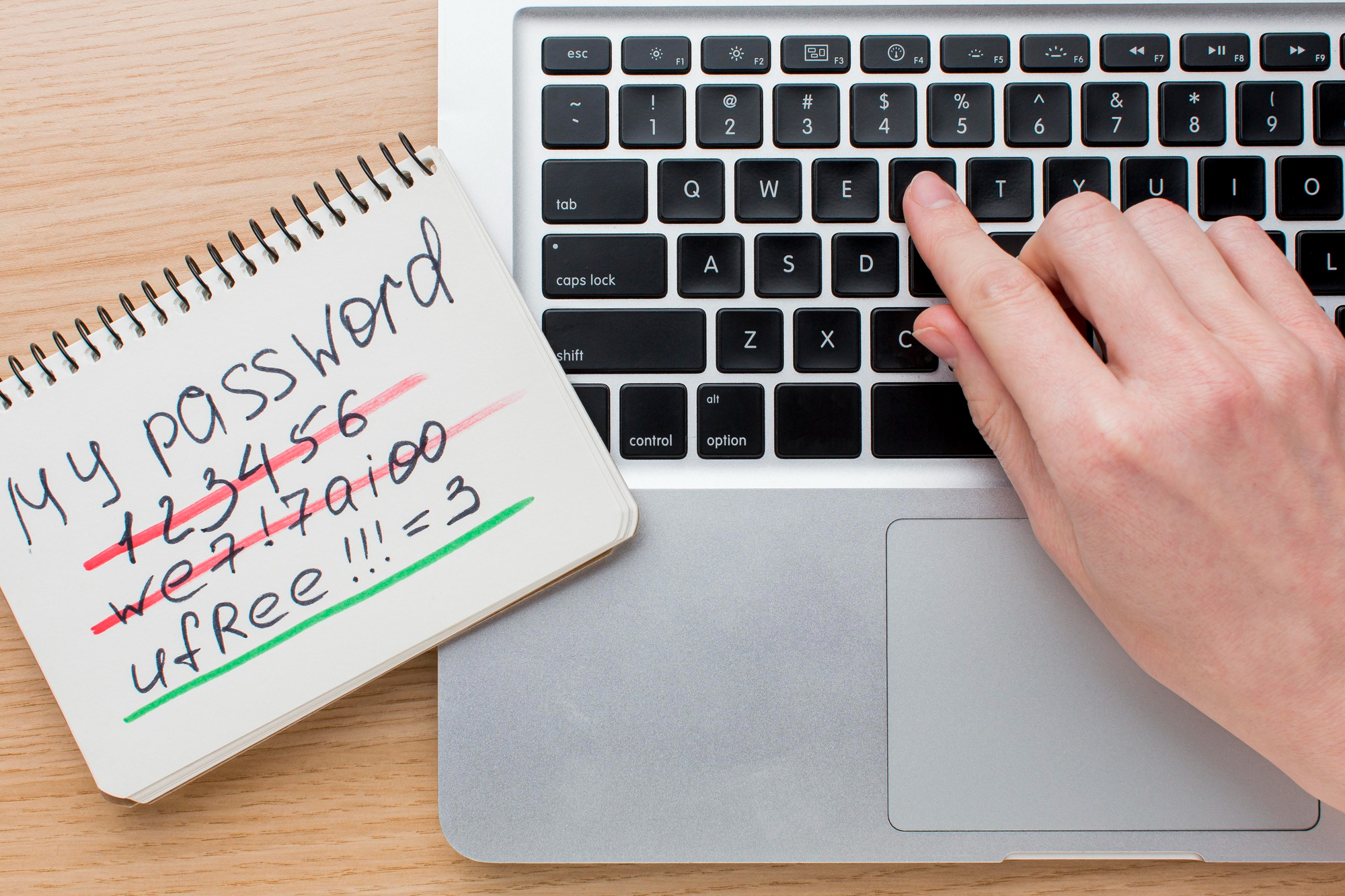

- Credenziali scritte su post-it in reception o in ufficio

- Account generici usati da più persone (tipo “magazzino”, “reception”, “info”) con una sola password uguale per tutti

Oltre a essere pericoloso, questo rende impossibile capire chi ha fatto cosa in caso di incidente.

Come correggerlo

- Eliminare, per quanto possibile, gli account generici e utilizzare account personali con ruoli e permessi adeguati

- Usare un password manager aziendale che permetta di condividere in modo sicuro l’accesso a certi servizi senza rivelare la password in chiaro

- Stabilire la regola che le password non si mandano mai in chiaro via email, chat o documenti non protetti

- Usare le funzionalità di deleghe e ruoli già disponibili nei vari sistemi: spesso non c’è bisogno di condividere la stessa password, basta configurare correttamente i permessi

Così migliora la sicurezza, ma anche la tracciabilità delle azioni.

5. Nessuna vera policy sulle password (o regole confuse)

Molte aziende vivono in una via di mezzo pericolosa: tutti “sanno” che le password sono importanti, ma nessuno ha definito regole chiare e strumenti a supporto.

In altri casi, le policy esistono ma sono talmente rigide da generare l’effetto opposto, con utenti costretti a cambiare continuamente password e che finiscono per scriversele ovunque.

Come correggerlo

- Scrivere una password policy aziendale semplice e concreta, che spieghi:

- Come creare una password (lunghezza, passphrase, cosa evitare)

- Quando deve essere cambiata (ad esempio in caso di sospetta compromissione o a intervalli ragionevoli)

- Cosa è vietato (riutilizzo, condivisione, appunti in chiaro, ecc.)

- Allineare le impostazioni tecniche (server, directory, posta, VPN, SaaS) a queste regole

- Fare formazione mirata, spiegando non solo “cosa fare”, ma perché queste regole proteggono la continuità del lavoro di tutti

Una buona policy non deve complicare la vita alle persone, ma guidarle verso comportamenti più sicuri.

Come può aiutare FServices

Gestire in modo corretto le password non è solo una questione tecnica: è un insieme di scelte organizzative, strumenti adeguati e abitudini quotidiane.

FServices può supportare l’azienda a:

- Analizzare le pratiche attuali di gestione delle credenziali (comprese le “abitudini nascoste”)

- Disegnare una password policy su misura, coerente con la dimensione e le esigenze del business

- Introdurre strumenti come password manager aziendali e MFA, integrandoli con l’infrastruttura esistente

- Formare il personale con esempi concreti, scenari realistici e linee guida semplici da seguire

L’obiettivo è trasformare le password da anello debole della catena a componente gestita e sotto controllo del vostro scudo digitale, riducendo in modo drastico il rischio di violazioni dovute a errori umani o cattive abitudini accumulate nel tempo.